DMVPNを用いたIPsecの設定例 Cisco製品

2013.04.26 Author: hoge

前回のブログ更新からずいぶんと間が空いてしまいました。

ブログが更新されていないよ!という知人からの助言を頂きました。

決してサボっていたわけでは無いのですが、、、ガンバリマス!!!!!

★独り言★

世間では、"ジャンボ尾崎プロ"がやりましたね~。

エージシュート達成ですよ!というか、スコアと内容がスゴイ!

イーグルと併せてバーディラッシュでしたからね!!!!!

★独り言★

というわけでは無いですが、、、(笑)

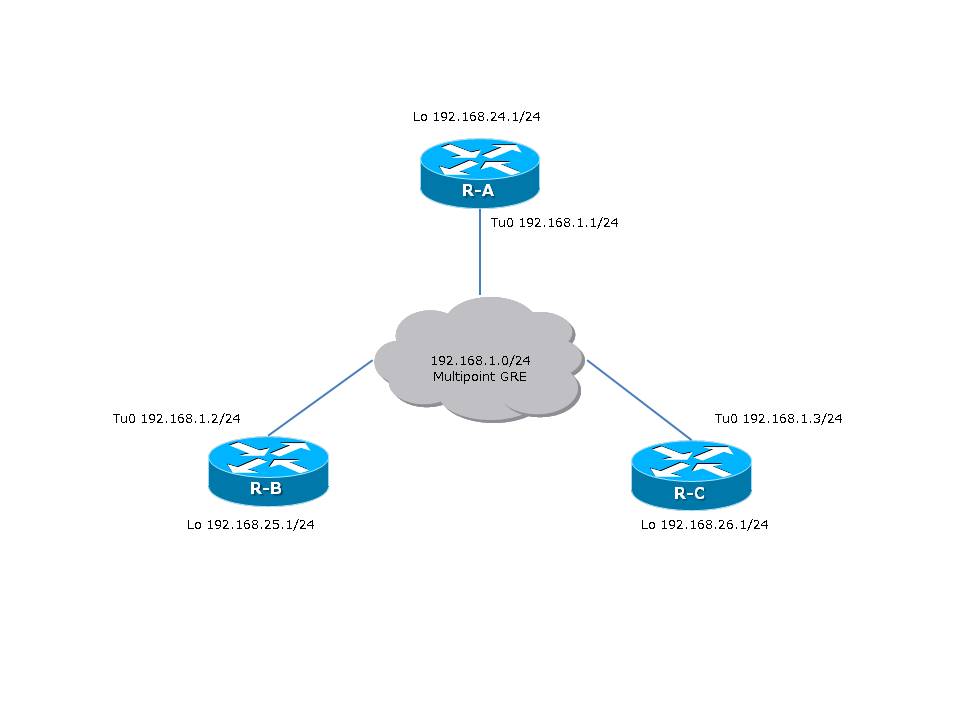

今回は、DMVPNを用いたIPsec設定例を記述しておきたいと思います。

あくまでも例ですので、下記の通り一番シンプルな構成で記述いたします。

ルーティングについては、皆さんの環境に併せて設定を追記する必要があります。

EIGRP、OSPF等のプロトコルを使うのであればきちんとした設定を補完してください。

-------------------------

hostname R-A

!

interface Loopback0

ip address 192.168.24.1 255.255.255.0

!

interface GigabitEthernet0/0

ip address 10.24.1.1 255.255.255.0

!

ip route 0.0.0.0 0.0.0.0 10.24.1.254

!

crypto isakmp policy 1

encr 3des

authentication pre-share

crypto isakmp key conextivo address 0.0.0.0 0.0.0.0

!

crypto ipsec transform-set CONETU esp-3des esp-sha-hmac

mode transport

!

crypto ipsec profile CONEXTIVO

set transform-set CONETU

!

!

interface Tunnel0

ip address 192.168.24.1 255.255.255.0

ip nhrp authentication CISCO

ip nhrp map multicast dynamic

ip nhrp network-id 100

tunnel source GIgabitEthernet0/0

tunnel mode gre multipoint

tunnel key 100

tunnel protection ipsec profile CONEXTIVO

!

-------------------------

hostname R-B

!

interface Loopback0

ip address 192.168.25.1 255.255.255.0

!

interface GigabitEthernet0/0

ip address 10.25.1.1 255.255.255.0

!

ip route 0.0.0.0 0.0.0.0 10.25.1.254

!

crypto isakmp policy 1

encr 3des

authentication pre-share

crypto isakmp key conextivo address 0.0.0.0 0.0.0.0

!

crypto ipsec transform-set CONETU esp-3des esp-sha-hmac

mode transport

!

crypto ipsec profile CONEXTIVO

set transform-set CONETU

!

!

interface Tunnel0

ip address 192.168.25.1 255.255.255.0

ip nhrp authentication CISCO

ip nhrp map multicast dynamic

ip nhrp network-id 100

tunnel source GigabitEthernet0/0

tunnel mode gre multipoint

tunnel key 100

tunnel protection ipsec profile CONEXTIVO

-------------------------

hostname R-C

!

interface Loopback0

ip address 192.168.26.1 255.255.255.0

!

interface GigabitEthernet0/0

ip address 10.26.1.1 255.255.255.0

!

ip route 0.0.0.0 0.0.0.0 100.26.1.254

!

crypto isakmp policy 1

encr 3des

authentication pre-share

crypto isakmp key conextivo address 0.0.0.0 0.0.0.0

!

crypto ipsec transform-set CONETU esp-3des esp-sha-hmac

mode transport

!

crypto ipsec profile CONEXTIVO

set transform-set CONETU

!

!

interface Tunnel0

ip address 192.168.26.1 255.255.255.0

ip nhrp authentication CISCO

ip nhrp map multicast dynamic

ip nhrp network-id 100

tunnel source GigabitEthernet0/0

tunnel mode gre multipoint

tunnel key 100

tunnel protection ipsec profile CONEXTIVO

-------------------------

注意すべき点はいくつかあります。(苦笑)

1、本configをそのまま流用しても動作しません。

2、IPsecの際に使うkeyはきちんとしたポリシーに準じて作成して下さい。

3、上述の通り、ルーティング設定はconfigに反映していません。

4、SW等で設定するときは、サブインターフェースの設定をお忘れなく。

5、図中のアドレスと設定例アドレスを敢えて間違えて記述しています。

設定でどうしてもお困りであれば、

弊社↓↓までご連絡ください。

https://www.conextivo.com/form/

以上、いつも外出が多い"hoge"でした。